En bref

- Ottimizzazione della rete aziendale significa misurare traffico, rischi e costi, quindi intervenire su priorità reali.

- Per un contesto B2B, la connettività va progettata con ridondanza e obiettivi di continuità operativa.

- SD-WAN e VPN non si escludono: spesso si usano insieme per prestazioni e sicurezza migliori.

- Wi-Fi professionale gestito da cloud: si controllano sedi diverse da un’unica console, con policy coerenti.

- Monitoraggio e audit periodici rendono il network prevedibile, quindi più efficiente e meno costoso.

- Fibra dedicata: non è “sempre” necessaria, tuttavia nei reparti critici riduce variabilità e incidenti.

Nel B2B, le infrastrutture di telecomunicazione sono diventate una leva di competitività, non solo un costo di esercizio. Un’azienda che lavora con ERP in cloud, CRM condivisi e videoriunioni quotidiane non può affidarsi a scelte “standard” o a dimensionamenti casuali. Servono continuità, controllo e sicurezza, ossia la capacità di garantire che ogni reparto — dal commerciale alla logistica — trovi sempre la stessa qualità di servizio, anche quando cambiano carichi, sedi o modelli di lavoro. Inoltre, nel 2026 la pressione su compliance e tracciabilità aumenta: si richiedono segmentazione, log coerenti e una gestione più rigorosa delle identità. Tuttavia, la tecnologia non basta se manca un metodo: si parte dall’analisi del traffico e si arriva a una gestione centralizzata che riduce gli interventi manuali. Un filo conduttore utile è immaginare una media impresa manifatturiera italiana, “Officine Altura”, con tre sedi e personale ibrido. Quando una linea si ferma per una riunione che scatta o per un gestionale lento, non si perde solo tempo: si rompe un processo. Perciò, ottimizzare la rete significa mettere la connettività al servizio del business, con scelte tecniche misurabili e sostenibili.

Analisi e progettazione delle infrastrutture di telecomunicazione B2B per una rete aziendale affidabile

Una rete aziendale ottimizzata nasce da un’analisi concreta, quindi da numeri e scenari. Prima di acquistare apparati o contratti, si mappano sedi, utenti, applicazioni e picchi di utilizzo. In “Officine Altura”, ad esempio, la sede produttiva genera traffico costante verso sistemi MES e sensori, mentre l’ufficio vendite consuma banda in modo intermittente, soprattutto su video e condivisione schermo. Di conseguenza, il dimensionamento non può essere uniforme.

Il primo passo è distinguere volume di traffico e tipologia di traffico. Un file CAD da centinaia di megabyte non ha le stesse esigenze di una chiamata VoIP, anche se entrambi “occupano” banda. Inoltre, conta la latenza: una videoconferenza tollera poco jitter, mentre un backup notturno tollera molto. Pertanto, la progettazione deve ragionare su KPI: latenza media, jitter, perdita pacchetti, disponibilità, tempi di ripristino.

Audit iniziale: cosa misurare e come interpretarlo

Un audit efficace unisce strumenti di monitoraggio e interviste ai reparti. Si osservano flussi reali, quindi si evitano decisioni basate su percezioni. In pratica, si raccolgono dati su: applicazioni più usate, ore di punta, numero di client Wi-Fi, saturazione dei link, errori di negoziazione sulle porte switch. Inoltre, si controllano le dipendenze esterne, come DNS, autenticazione e servizi cloud.

Un esempio tipico: la direzione segnala “internet lento”, tuttavia il collo di bottiglia è spesso interno. Un uplink a 1 Gb/s tra armadio e core switch, con VLAN numerose e broadcast non contenuti, può diventare il vero limite. Così, l’ottimizzazione parte dal disegno logico, non dal solo aumento di banda verso l’esterno.

Scelte fisiche: cablaggio, switching e standard attuali

Il cablaggio resta una base silenziosa ma decisiva. Passare a rame Cat 6 o superiore riduce errori e supporta velocità più alte, quindi stabilizza l’intero network. Inoltre, in ambienti industriali si valutano schermature e percorsi separati da linee di potenza, perché le interferenze creano problemi intermittenti e difficili da diagnosticare.

Quanto agli switch, conviene privilegiare apparati gestiti, con PoE dove serve, e con funzioni di segmentazione. Non si tratta di “marchi”, bensì di capacità: ACL, 802.1X, telemetria, e una gestione coerente. Perciò, la progettazione deve prevedere anche l’operatività: chi applica le modifiche? come si versionano le configurazioni? chi approva i cambi?

Tabella di allineamento tra requisiti e scelte tecniche

| Esigenza B2B | Indicatore | Scelta tecnica tipica | Beneficio atteso |

|---|---|---|---|

| Videoriunioni stabili | Jitter < 30 ms | QoS su router/switch + Wi-Fi progettato | Meno interruzioni, audio più pulito |

| Accesso a ERP in cloud | Latenza costante | SD-WAN con path selection | Prestazioni prevedibili |

| Continuità operativa | Uptime e RTO | Ridondanza link + failover automatico | Servizi sempre disponibili |

| Sicurezza per lavoro ibrido | Eventi e log | VPN + MFA + segmentazione | Riduzione rischio e tracciabilità |

Una progettazione matura definisce anche cosa “non serve”. Infatti, eliminare complessità inutile migliora l’efficienza e riduce errori. Il passo successivo, quindi, è collegare sedi e cloud con una strategia WAN moderna.

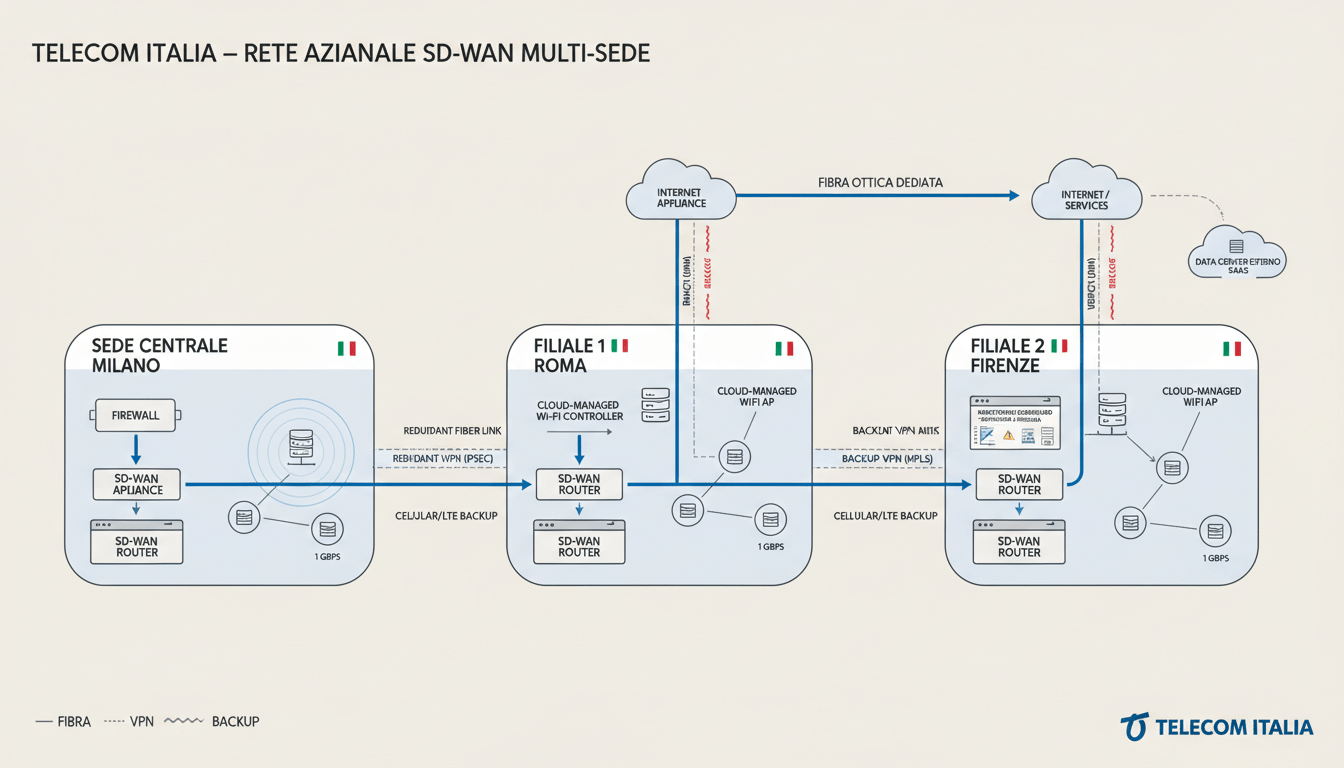

SD-WAN e VPN nella telecomunicazione B2B: ottimizzazione del traffico tra sedi e accesso remoto sicuro

Quando un’azienda cresce su più sedi, la WAN diventa il punto più delicato delle infrastrutture di telecomunicazione. Una connessione “veloce” non garantisce un’esperienza stabile, soprattutto se le applicazioni cambiano durante la giornata. Perciò, si parla sempre più di SD-WAN come strumento di ottimizzazione intelligente del traffico. Tuttavia, la sicurezza resta centrale, e qui entra in gioco la VPN.

Differenza operativa: SD-WAN non sostituisce la VPN, la coordina

La SD-WAN gestisce i percorsi in modo dinamico: sceglie il link migliore in base a latenza, perdita e congestione. Quindi, se la linea principale degrada, si devia traffico critico su un backup senza che l’utente debba accorgersene. La VPN, invece, crea un tunnel cifrato tra endpoint, ossia protegge i dati in transito, soprattutto su internet pubblico.

In contesti reali si usano spesso insieme. “Officine Altura” può avere SD-WAN tra sede produttiva e magazzino per prioritizzare il gestionale, e contemporaneamente VPN per tecnici in trasferta che accedono a sistemi interni. Così, si ottiene sia controllo del percorso sia riservatezza del contenuto.

Policy e segmentazione: il vero valore per l’azienda

Il vantaggio non è solo “andare più veloci”. Il vero salto è definire policy coerenti: quali app sono critiche, quali utenti possono accedere a quali risorse, e quali flussi vanno ispezionati. Inoltre, la segmentazione limita la propagazione di incidenti. Se un dispositivo IoT viene compromesso, non deve vedere l’ERP.

Inoltre, molte architetture moderne integrano controlli stile SASE o SSE. Non serve inseguire sigle, però serve capire l’obiettivo: applicare sicurezza vicino all’utente e al dato. Pertanto, si riducono hairpin e colli di bottiglia tipici dei vecchi modelli “tutto passa dal data center”.

Esempio di scenario: migrazione graduale senza fermare la produzione

Una migrazione ben fatta è incrementale. Si parte con una sede pilota, quindi si attiva SD-WAN in parallelo al routing esistente. Durante due settimane si misurano KPI e si regolano le classi di traffico. Successivamente, si estende alle altre sedi con template standard, così si evita il “copia-incolla” manuale.

Un errore frequente è trascurare il DNS e le regole di breakout internet locale. Se una sede manda tutto verso un’altra sede per uscire su internet, si crea latenza inutile. Perciò, la policy deve distinguere: traffico verso cloud in uscita locale, traffico verso risorse interne in overlay cifrato.

Questo livello di controllo, tuttavia, funziona davvero solo se la connettività fisica e i link sono resilienti. Di conseguenza, il tema successivo è la ridondanza e la scelta tra fibra dedicata, FTTH business e backup wireless.

Ridondanza dei collegamenti e fibra dedicata: continuità operativa e stabilità della connettività aziendale

Nel B2B, la domanda non è “se” una linea cadrà, bensì “quando”. Perciò, la ridondanza dei collegamenti è fondamentale: senza backup, un guasto può bloccare fatturazione, produzione e assistenza. Inoltre, i problemi non sono solo blackout totali: anche micro-interruzioni o degrado di latenza possono essere devastanti per VoIP e applicazioni in tempo reale.

Ridondanza pratica: due link, tecnologie diverse, failover automatico

Una ridondanza efficace usa due fornitori o almeno due tecnologie. Ad esempio: fibra primaria e 5G/FTTC di backup, oppure due fibre su percorsi fisici differenti. Così, un taglio di cavo in strada non colpisce entrambi i link. Inoltre, si configura un failover automatico con controlli di salute del link, non basati solo su “link up/down”.

Nel caso di “Officine Altura”, la sede produttiva adotta fibra principale con SLA e un backup 5G con antenne esterne. Quindi, quando la fibra degrada, la SD-WAN sposta VoIP e sistemi critici sul backup, mentre i download non urgenti vengono limitati. Il risultato è continuità percepita, non solo continuità “tecnica”.

Fibra ottica dedicata: quando conviene davvero

La fibra ottica dedicata non è sempre necessaria. Tuttavia, in ambienti critici conviene perché offre maggiore stabilità, banda simmetrica e SLA più chiari. Se un’azienda gestisce contact center, teleassistenza, produzione con sistemi connessi, oppure trasferimenti di grandi volumi verso cloud, la variabilità tipica di offerte condivise può diventare un rischio.

Un criterio utile è valutare il costo di un’ora di fermo. Se un’ora di inattività supera di molto il delta costo tra collegamento dedicato e best effort, la scelta diventa razionale. Inoltre, la dedicata semplifica la QoS end-to-end, perché riduce congestione non controllata.

Business case: calcolare impatti e priorità

Per stimare il ritorno, si costruisce una matrice semplice: probabilità di disservizio, impatto economico, e tempo medio di ripristino. Quindi, si assegna un valore alle funzioni critiche: ordini, produzione, assistenza, sicurezza fisica. Questo consente di decidere dove mettere la dedicata e dove, invece, basta un profilo più economico con backup ben progettato.

Una rete resiliente, inoltre, deve includere alimentazione e apparati. UPS, doppie PSU e aggiornamenti firmware programmati riducono incidenti “banali”. Pertanto, la ridondanza non è un accessorio: è un modo per proteggere margini e reputazione. A questo punto, ha senso entrare nell’ultimo miglio interno: il Wi-Fi, spesso dato per scontato.

Wi-Fi aziendale gestito da cloud: copertura, capacità e gestione remota multisede

In molte aziende, il Wi-Fi è la rete “visibile”, quindi quella che viene giudicata per prima. Tuttavia, è anche la più variabile: muri, interferenze, densità di client e dispositivi legacy creano scenari complessi. Perciò, un Wi-Fi professionale va progettato come parte integrante delle infrastrutture di telecomunicazione, non come accessorio da ufficio.

Gestione remota: una console unica per tutte le sedi

Il Wi-Fi aziendale può essere gestito da remoto. Con access point professionali e piattaforme cloud, si controllano configurazioni, aggiornamenti e allarmi da un’unica interfaccia. Così, una policy di sicurezza o un cambio SSID si applica in minuti su tutte le sedi, senza visite in loco. Inoltre, si ottengono report su canali affollati, roaming e dispositivi problematici.

Per un’azienda multisede come “Officine Altura”, questo riduce i tempi di intervento. Se il magazzino segnala scanner che “perdono” rete, si guarda subito la mappa RF, quindi si verifica se un canale è saturato o se serve un access point aggiuntivo. Di conseguenza, il supporto diventa più simile a una sala controllo che a una caccia al guasto.

Wi-Fi 6/6E e densità: quando il problema è la capacità

Molti ambienti non soffrono per copertura, bensì per capacità. Sale riunioni, open space e aree di produzione con terminali mobili concentrano decine di client. Qui Wi-Fi 6 e, dove possibile, 6E aiutano: gestione più efficiente del mezzo radio, minor overhead, migliore comportamento con molti dispositivi. Tuttavia, la tecnologia non salva un design sbagliato.

Serve un site survey, anche leggero, e una scelta ragionata del numero di AP. Inoltre, bisogna curare la potenza di trasmissione: “al massimo” spesso peggiora il roaming. Quindi, si preferisce una rete con celle più piccole e ben bilanciate, soprattutto dove si spostano carrelli o operatori.

Sicurezza Wi-Fi: segmentazione e identità, non solo password

Un Wi-Fi B2B deve distinguere ruoli e dispositivi. Si separano ospiti, BYOD, terminali aziendali e IoT, quindi si riduce il rischio laterale. Inoltre, si integra 802.1X con directory e MFA dove sensato, così l’accesso diventa tracciabile. Anche il captive portal per ospiti ha valore, se produce log e policy di durata.

Un dettaglio spesso sottovalutato è la coerenza tra Wi-Fi e rete cablata. Se le VLAN non sono allineate, i problemi diventano “misteriosi”. Pertanto, l’ottimizzazione richiede un disegno end-to-end. Il passaggio successivo, quindi, è la governance: monitoraggio continuo e audit, per capire se il network resta allineato nel tempo.

Monitoraggio, QoS e audit periodici: misurare l’ottimizzazione della rete aziendale e aumentare l’efficienza

Una rete si può definire “ottimizzata” solo se si misura. Strumenti di monitoraggio e audit periodici mostrano colli di bottiglia, errori e trend. Inoltre, aiutano a prevedere capacità futura, quindi a spendere meglio. In molte aziende, invece, si interviene solo in emergenza: è più costoso e meno efficace.

Monitoraggio: dall’allarme al contesto operativo

Un buon monitoraggio non invia solo notifiche, ma crea contesto. Si raccolgono metriche SNMP/telemetria, log, NetFlow e dati Wi-Fi. Così, quando una sede rallenta, si vede se è saturazione WAN, CPU alta del firewall o semplicemente un aggiornamento massivo di client. Di conseguenza, si riducono tempi di diagnosi.

Strumenti diffusi includono piattaforme come PRTG, Nagios o suite più complete. Tuttavia, la scelta conta meno della disciplina: dashboard per ruoli, soglie realistiche, e procedure di escalation. Inoltre, conviene conservare dati storici per individuare pattern settimanali, soprattutto in periodi di chiusure fiscali o campagne commerciali.

QoS: dare priorità alle applicazioni che generano valore

La QoS serve a garantire che il traffico critico passi sempre. Quindi, si definiscono classi per VoIP, videoconferenze, ERP e servizi di sicurezza. In “Officine Altura”, la priorità va a voce e sistemi di produzione, mentre i backup cloud ricevono una classe limitata. Così, un upload pesante non distrugge la qualità delle chiamate.

La QoS va applicata con coerenza: LAN, Wi-Fi e WAN devono “parlare la stessa lingua” di marking. Inoltre, occorre evitare regole troppo complesse, perché diventano fragili. Pertanto, poche classi ben definite spesso funzionano meglio di decine di eccezioni.

Audit periodici e partner IT: come evitare il deterioramento silenzioso

Le reti cambiano ogni mese: nuovi servizi cloud, nuovi device, nuove minacce. Perciò, un audit trimestrale o semestrale aiuta a verificare configurazioni, patching, certificati, e coerenza delle policy. Un partner IT può portare metodologia e confronto con benchmark di settore, quindi proporre miglioramenti misurabili.

Di seguito, una lista operativa utile per mantenere l’efficienza nel tempo:

- Verifica ridondanza: test di failover programmati e documentati, almeno due volte l’anno.

- Controllo capacità: trend di banda e saturazione porte switch, con soglie e previsioni.

- Revisione sicurezza: VPN, MFA, segmentazione, regole firewall e log retention.

- Igiene del Wi-Fi: aggiornamenti, ottimizzazione canali, check roaming e densità client.

- Change management: registro modifiche e finestra di manutenzione per ridurre rischi.

Quando questi elementi entrano in routine, il network diventa prevedibile. E quando una rete è prevedibile, l’azienda può crescere senza paura di “rompere” i processi digitali. A seguire, alcune domande pratiche che emergono spesso nei progetti di telecomunicazione B2B.

Qual è la differenza tra SD-WAN e VPN in un contesto B2B?

La SD-WAN ottimizza i percorsi del traffico tra sedi e verso il cloud in modo dinamico, quindi migliora prestazioni e controllo. La VPN crea tunnel cifrati per proteggere i dati, soprattutto su reti pubbliche. Spesso si usano insieme: la prima gestisce il ‘come’ passa il traffico, la seconda protegge il ‘cosa’ viaggia nel traffico.

Quanto è importante la ridondanza dei collegamenti per la rete aziendale?

È fondamentale, perché un singolo guasto può fermare operatività e servizi critici. Con due link e failover automatico, la connettività resta attiva anche in caso di degrado o interruzione. Inoltre, usare tecnologie diverse riduce il rischio di guasti correlati.

Come si capisce se l’ottimizzazione della rete è davvero efficace?

Servono monitoraggio continuo e audit periodici: si osservano KPI come latenza, jitter, perdita pacchetti, saturazione WAN e qualità Wi-Fi. Se i trend sono stabili e gli incidenti diminuiscono, la rete sta migliorando. Un partner IT può aiutare a tradurre i dati tecnici in impatti sul business.

Il Wi-Fi aziendale può essere gestito da remoto su più sedi?

Sì. Con access point professionali e gestione cloud, si configurano SSID, VLAN, aggiornamenti e policy da un’unica console. Questo permette interventi rapidi e standardizzazione tra sedi, quindi si riducono tempi e costi operativi.

La fibra ottica dedicata è sempre necessaria per un’azienda?

Dipende dal tipo di attività e dal traffico. In molti casi è consigliata per reparti critici, perché offre stabilità e SLA più stringenti. Tuttavia, per sedi non critiche può bastare un profilo business condiviso, a patto di avere un backup affidabile e una buona gestione del traffico.

Appassionato di ingegneria delle telecomunicazioni con 45 anni, unisco la mia esperienza professionale a una grande passione per l’audio di alta qualità. Amo esplorare nuove tecnologie e migliorare l’esperienza sonora per gli audiophile come me.